ビジネスWi-Fiで会社改造(第38回)

ビジネスWi-Fiが介護施設を変える

公開日:2022.12.16

コロナ禍で外出が制限されることで生活や働き方は大きく変わった。その中でも最も大きな変化はそれまで一部の人のものとされていたテレワーク・リモートワークを多くの人が経験したことだろう。「オフィスに行かなければ無理」と思われていた業務なども在宅環境で行えるという認識が広まりつつある。一方で、インターネットに接続して仕事をすることで、サイバー攻撃を受ける可能性も高まっている。それらの回避方法として注目されるVPNだが、落とし穴はないのだろうか。

VPNとは「Vutual Private Network」の略称で「仮想専用線」と呼ばれるものだ。イメージとしてはネットワーク上に仮想のトンネルを設け、特定の利用者だけが利用できるようにしている状態を指している。あくまでも仮想的に作られた専用線なので、物理的な専用線と比較してコストが安価で、柔軟性も高い。専用のトンネルを使い、通信内容も暗号化することでセキュリティレベルも高いレベルを保持できる。

不特定多数が利用するインターネットに比べて安全性が高く、コロナ禍でテレワーク・リモートワークが一気に普及する中で、通信の安全性を高めるためのもっとも身近な方法として多くの企業がこのVPNを導入するようになった。使い方も簡単で利用するシステムにより異なるが、例えば接続したい拠点に専用ルーターを設置しておき、ネットワーク接続設定からVPNの追加を選択してサーバー名やアカウント名、パスワードなどを入力しておくことで設定できる。

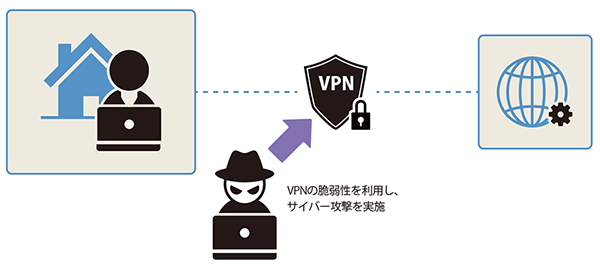

しかし、セキュリティ上のリスクも指摘されている。利用者が公衆回線網などから接続してしまうことでVPNの認証情報が盗み取られてしまったり、VPN機器自体の脆弱性が狙われたりすることもある。

セキュリティリスクに関する情報を提供しているIPAが2022年8月に発表した最新の「コンピュータウイルス・不正アクセスの届出事例」でもVPN装置に関するものが取り上げられている。

そこには「特に、VPN装置の脆弱性は、外部から装置内部の任意のファイルを読み取ることができるというものであり、VPNに接続する際のIDやパスワードといった認証情報を搾取される恐れがある」と記載されている。使用しているVPN装置にどんな脆弱性があるかは一般企業では知る由もないだろう。

こうしたVPNのセキュリティリスクへの対策としてはどんなことが考えられるのだろうか。基本となるのは従業員に対するセキュリティ教育だ。通信内容が盗み見られる危険性があるため、カフェやレストランなどが提供している公衆Wi-Fiを利用しないなど、VPNの認証情報を慎重に取り扱うことを徹底したい。

VPNの接続状況をリアルタイムで監視する仕組みも必要になる。不正なアクセスが有った場合にすぐに検知することで被害の発生を防ぐことができる。接続できるデバイスをあらかじめ登録しておいて、それ以外からの接続を拒否するようにしておくことも有効な手段だ。

不正侵入検知などのセキュリティ対策を組み合わせて外部からの脅威を未然に防ぐ統合型のセキュリティ対策ツールであるUTMの利用も考えたい。インターネットと自社システム環境の間に置くことで、外部からのさまざまな脅威を入り口でブロックできるようになる。

また、外部からの不正な侵入を完全に防ぐことは難しいとの前提に立って、トラブルが発生した際の対応についてのガイドラインも策定しておくこともお勧めだ。同様に外部から侵入されてウイルスに感染した際にも被害が広がらないように横感染を防止する機能を持った機器を導入することも万が一の備えになる。

そして、重要なことは「VPNを使っているから大丈夫」と考えないことだ。従業員のセキュリティリテラシーを高めつつ、不正なアクセスを防止する出入り口対策を徹底し、仮に侵入された時でも被害が広がらない仕組みを用意しておくという、セキュリティの基本に沿った総合的な対策を講じておく必要がある。

執筆=高橋 秀典

【MT】

セキュリティ脅威を招く落とし穴

2024年9月25日(水)①14時00分〜15時00分 ②18時00分~19時00分

セキュリティ関連